Opis

SI-CERT prejema povečano število prijav, ki se nanašajo na izsiljevalske viruse Cryptolocker, Cryptowall, CTB Locker in Synolocker. Glavni način okužbe je preko elektronske pošte, širijo se kot priponke s podaljški .cab, .scr in .zip. Po okužbi virus zašifrira datoteke na računalniku in na dostopnih omrežnih pogonih (Synolocker cilja uporabnike Synology omrežnih diskov).

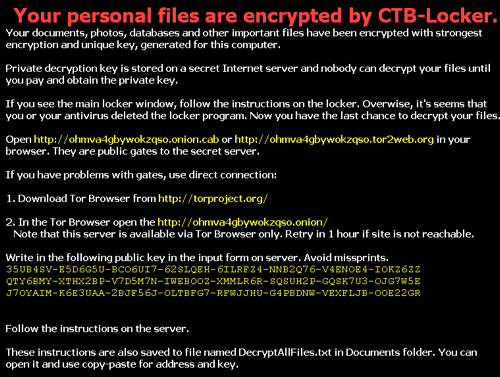

Različice virusov, ki so trenutno v obtoku izvedejo postopek šifriranja z dovolj močnim postopkom in dovolj dolgim ključem, da odšifriranje ni mogoče brez zasebnega ključa, ki je v lasti storilcev. Ključ storilci ponujajo proti odkupnini (okoli 600 EUR).

Priporočeni ukrepi

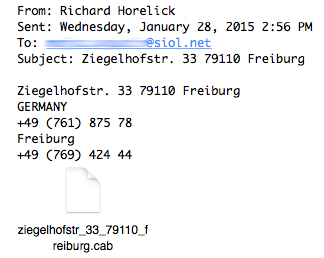

Obramba pred izsiljevalskimi virusi je preventiva. Uporabnikom svetujemo izdelavo varnostnih kopij, predvsem pa izredno previdnost pri odpiranju priponk v sporočilih, ki jih prejmete od neznanih pošiljateljev. Primer sporočila:

Če ste prejeli tovrstno sporočilo, nam ga lahko posredujete po elektronski pošti na naslov cert@cert.si, da ga posredujemo protivirusnim podjetjem, saj storilci kodo virusa stalno spreminjajo z namenom izogibanja protivirusni zaščiti.

Za zaščito sistema je na voljo orodje CryptoPrevent, ki preko dodatnih varnostnih pravil operacijskega sistema Windows prepreči zagod določenih vrst izsiljevalskih virusov.

Uporabnikom Synology omrežnih diskov svetujemo, da na spletnem mestu proizvajalca poiščejo in namestijo zadnje popravke za napravo.

Preberite si več o izsiljevalskih virusih.