Dopolnjeno: 6. 5. 2004

V zadnjih dneh se je povečal promet po internetu, na podlagi katerega je mogoče sklepati o širjenju črva Sasser, ki izkorišča luknjo, v Microsoft LSASS sistemu v Windows 2000 in XP operacijskih sistemih.

Pojav takšnega črva je bil predviden že ob objavi aprilskih popravkov za Microsoft Windows (glej SI-CERT 2004-03 obvestilo).

Opis

Sasser črv se širi samodejno med Windows 2000/XP računalniki in za prenos ne uporablja elektronske pošte. Izkorišča ranljivost v Microsoft LSASS sistemu, ki je opisana v Microsoftovem obvestilu MS04-11.

Na nekaterih računalnikih lahko Sasser povzroči napako, ki zaustavi računalnik.

Sasser se širi preko TCP porta 445, ob okužbi pa namesti FTP strežnik na TCP portu 5554 in dostop do ukazne vrstice na TCP portu 9996.

Rešitev

Vsem uporabnikom svetujemo, da svoj računalnik zaščitijo s požarnim zidom in namestijo vse ustrezne popravke. Windows XP že vsebujejo požarni zid, ki ga je potrebno le aktivirati, za ostale verzije Windows operacijskih sistemov pa morate namestiti poseben program. Več informacij je na voljo na naslednjih naslovih:

| Windows XP | http://www.microsoft.com/security/protect/ |

| ostale verzije Windows | http://www.arnes.si/si-cert/zascita.htm |

Če je vaš računalnik že okužen s Sasser črvom, potem uporabite enega od spodnjih naslovov za informacije in orodja, ki črva odstranijo:

Če vam računalnik javlja, da bo izvedel zaustavitev sistema (“Shutdown”), lahko le-to prekinete tako, da kliknete na Start->Zaženi/Run, v okence zapišete shutdown -a in kliknete na OK.

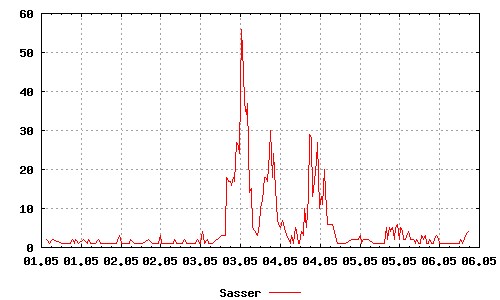

Trenutno stanje

Sodeč po podatkih, ki so bili zbrani iz vzorca prometa na ARNES hrbteničnem omrežju, je razviden trend upadanja stopnje okužb na omrežju. Vzorec prometa zaradi narave zbiranja vsebuje tudi majhen šum, ki predstavlja promet, ki ni rezultat okužb s črvom. Dodatni razlog za sorazmerno nizko stopnjo okužb na omrežju ARNES je tudi delno filtriranje prometa na omrežju ARNES, ki širjenja črva ne more popolnoma preprečiti, ga pa vseeno v dokajšnji meri omeji.