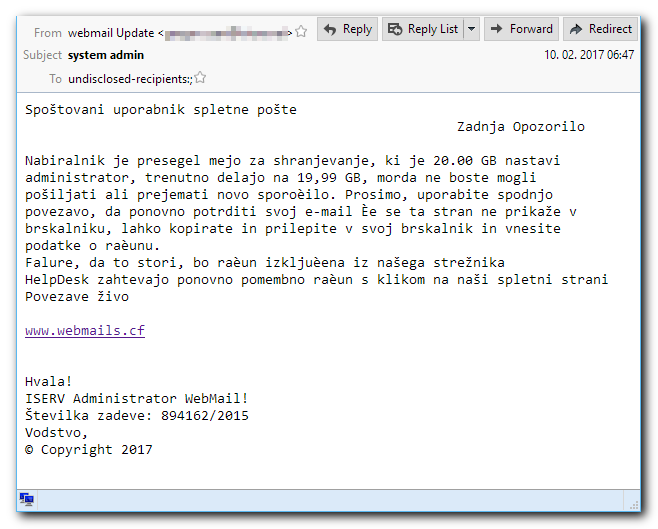

V zadnjem času smo zaznali več primerov podobnih phishing napadov na slovenske uporabnike, katerih namen je kraja gesel za dostop do el. pošte. Sporočilom je skupen naslov “webmail update” ali “system admin” ter besedilo, ki je bilo strojno prevedeno v slovenščino. Pod pretvezo, da zaradi bodo imeli zaradi zapolnjenega poštnega predala blokiran dostop do el. pošte, poskušajo uporabnike prepričati, da kliknejo na povezavo v sporočilu.

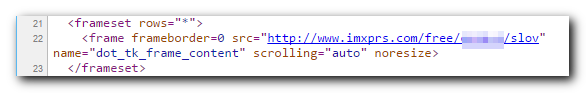

Povezava vodi na indeksno spletno stran znotraj ene od domen pod vrhnjo domeno .tk, .ml, .ga, .cf, ali .gq. V vseh primerih so bile domene registrirane pri registrarju Freenom, ki omogoča zastonjsko registracijo domen pod temi vrhnjimi domenami.

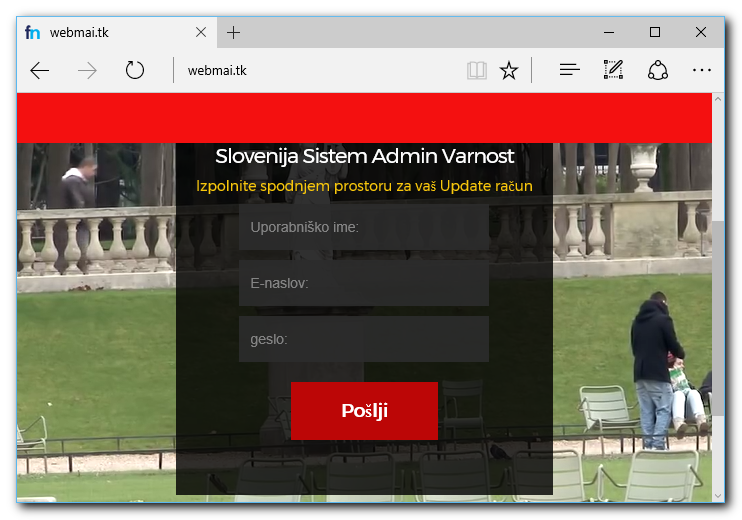

Spletna stran od uporabnika zahteva vpis uporabniškega imena, el. naslova in gesla za el. pošto.

Na prvi pogled izgleda, da se spletna stran nahaja na predmetni domeni, dejansko pa gre za storitev preusmeritve domene na poljuben spletni naslov, ki jo ponudnik Freenom ponudi tekom registracije domene. Sama spletna stran se dejansko nahaja pri ponudniku zastonjskih spletnih strani IM Creator.

Če uporabniki vpišejo svoje podatke, se napadalci prijavijo v njihovo spletno pošto in od tam širijo napad naprej, tako da vsem kontaktom pošljejo lažno phishing sporočilo.

Uporabniki, ki prejmejo phishing sporočilo, naj tega čimprej posredujejo na cert@cert.si.

Več o phishing napadih si lahko preberete na spodnjih naslovih: