Neželena sporočila skušajo prejemnika prepričati k obisku spletne strani z različnimi ponudbami izdelkov oz. storitev, ali ga prepričati k prenosu zlonamerne datoteke ki okuži računalnik. Najpogosteje preko povezav, ki se v teh sporočilih nahajajo. Pošiljatelji skušajo na različnime načine povezave prikazati kot neškodljive in se obenem izogniti morebitni zaznavi s strani antispam filtrov na poštnih strežnikih.

Tako je možno zlorabiti tudi povezave spletnega iskalnika Google: povezavam do iskalne poizvedbe je dodan parameter “btnl”, ki je ekvivalent gumbu “Klik na srečo” (I’m feeling lucky). Na podlagi uporabljenih ključnih besed in parametra “btnl” povezava spletni brskalnik preusmeri na spletno stran, ki se pojavi kot prvi zadetek v Google iskanju. Da pa bi se želena spletna stran prikazala v vrhu zadetkov iskalnika, storilci kot iskani pojem navedejo unikatni del teksta, ki se nahaja zgolj na njihovi spletni strani, ali naslov domene, posebej registrirane v ta namen. S tem zagotovijo, da bo povezava uporabnika preusmerila na točno izbrano spletno stran.

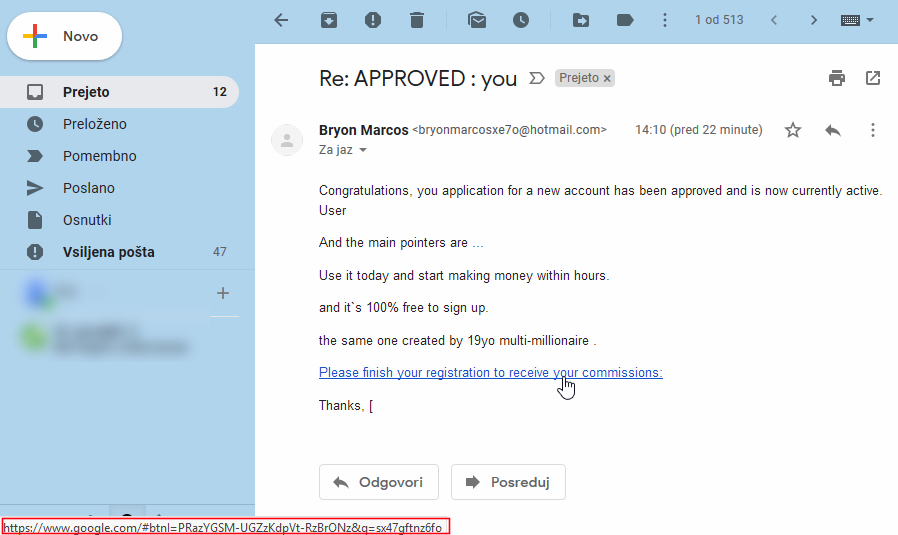

V prikazanem primeru povezava preusmeri na spletno stran, ki se nahaja na namensko registrirani domeni sx47gftnz6fo[.]tk. Povezava do slednje je na podlagi iskanega pojma “q=sx47gftnz6fo” prvi in tudi edini zadetek v Google rezultatih iskanja.

Primer izkoriščanja naprednih funkcionalnosti iskalnika Google za izdelavo povezave, ki brskalnik preusmeri na spletno stran SI-CERT:

https://www.google.com/#btnl=www.paypal.com&q=%73%69%2D%63%65%72%74

Ker povezava zaradi uporabe Google iskalnika in navajanja www.paypal.com imena deluje legitimno (čeprav kot vrednost btnl parametra sploh nima vpliva na rezultat), to poveča verjetnost, da jo bo prejemnik tudi odprl.

Google je bil o zlorabi naprednih funkcionalnosti njihovega spletnega brskalnika že obveščen. Podatka, kako in na kakšen način bodo ukrepali pa še niso objavili. V primeru, da prejmete nenavadno sporočilo, ki vsebuje Google povezavo z vključenem parametrom “btnl”, te ne odpirajte, saj je to brez nekega predhodnega testiranja v varnem okolju lahko nevarno.