Zadnja sprememba: 4. 4. 2008

Opis

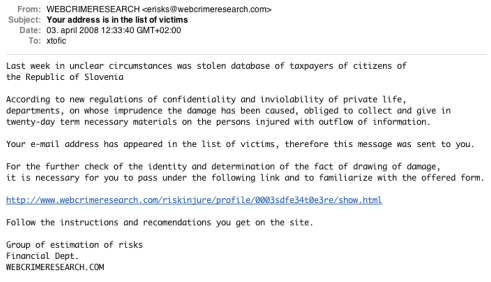

V četrtek, 3. 4. 2008, smo prejeli več obvestil o sporočilu iz naslova erisks@webcrimeresearch.com. Sporočilo navaja, da naj bi prejemnik možna žrtev kraje osebnih podatkov. V sporočilu je naveden spletni naslov, preko katerega naj bi prejemnik preveril, ali je prišlo do oškodovanja ali ne.

Spletna stran vsebuje povezavo na zlonamerno Javascript kodo, ki lahko preko ranljivosti v spletnem brskalniku ogrozi varnost vašega računalnika in podatkov na njem.

Spletno mesto je ruski ponudnik po posredovanju SI-CERT dne 3. 4. 2008 okoli 15:00 po srednjeevropskem času umaknil. Spletno mesto pa lahko napadalec prenese k drugemu ponudniku, zato to ni nujno trajna rešitev.

Rešitev

Vsem uporabnikom svetujemo, da sporočilo takoj izbrišejo. Ustrezni preventivni ukrepi pomembno zmanjšajo možnost zlorabe tega tipa. Ponudnikom svetujemo blokado elektronske pošte iz domene webcrimeresearch.com in blokado prometa do IP naslova 77.221.133.216, od koder se skuša podtakniti zlonamerna koda.

Znani podatki o primeru

Domnevni naslov nosilca domene je v Ukrajini, IP naslov z zlonamerno kodo 77.221.133.216 pa se nahaja v Rusiji. Elektronska sporočila se pošiljajo iz večjega števila virov, kar kaže na uporabo mreže okuženih računalnikov, ki jih napadalec nadzoruje od daleč.

Domena webcrimeresearch.com je bila registrirana 1. 4. 2008:

Domain name: WEBCRIMERESEARCH.COM Name Server: ns1.1gb.ru Name Server: ns2.1gb.ru Creation Date: 2008.04.01 Expiration Date: 2009.04.01 Status: DELEGATED Registrant ID: OPLHPJQ-RU Registrant Name: Ruslan D Shiverduk Registrant Organization: Ruslan D Shiverduk Registrant Street1: Kreshatik,14-121 Registrant City: Kiev Registrant State: Kiev Registrant Postal Code: 13529 Registrant Country: UA

Spletna stran, ki se navaja v sporočilu vsebuje IFRAME povezavo na drugo spletno mesto na strežniku z IP naslovom 77.221.133.216, vsebina, ki jo ta vrne, pa je odvisna od tega, kateri brskalnik uporabljamo. V primeru, da uporabljamo Internet Explorer, vrne Javascript kodo, ki je namenoma neberljiva (obfuscated code).